SCANNING

Angry IP Scanner

Angry IP Scanner (o simplemente IPScan) es un escáner de red multiplataforma de código abierto y está diseñado para ser rápido y fácil de usar. Escanea direcciones IP y puertos, así como tiene muchas otras características .

Es ampliamente utilizado por los administradores de red y sólo los usuarios curiosos de todo el mundo, incluyendo grandes y pequeñas empresas, los bancos y las agencias gubernamentales.

Se ejecuta en Linux, Windows y Mac OS X, posiblemente, el apoyo a otras plataformas también.

Aquí vemos una practica desarrollada en clase en la cual hemos usado el angry ip y nos ha arrojado los siguientes resultados al monitorear la ip 50.62.120.3 y la ip de mi maquina la 192.168.0.100.

NMAP

Nmap es una herramienta para la exploración de redes y, de forma idónea, la realización de auditorías de seguridad. Se trata de un software desarrollado para escanear redes completas, aunque funciona sin problemas contra un servidor concreto. Nmap rastrea los puertos de la máquina o máquinas en cuestión y establece si un puerto está abierto, cerrado o protegido por un cortafuegos. Así, es capaz de identificar máquinas dentro de una red, determinar qué servicios utiliza dicha máquina, definir cuál es su sistema operativo e incluso devolver cierta información sobre el hardware de la máquina.

¿Cómo funciona?

A grandes rasgos, de dos formas: enviando paquetes o realizando una llamada de conexión (connect system call). Una vez hecho esto, Nmap es capaz de distinguir entre seis estados diferentes para cada puerto:

Abierto (open): quiere decir que hay una aplicación aceptando conexiones TCP, datagramas UDP o asociaciones SCTP en el puerto.

Cerrado (closed): el puerto es accesible pero no existe ninguna aplicación escuchando en él.

Filtrado (filtered): el paquete que se ha enviado ha sido filtrado por un firewall, reglas del router, etc y nmap no puede determinar si está abierto o no.

Sin filtrar (unfiltered): quiere decir que el puerto es accesible pero nmap no es capaz de determinar si está abierto o cerrado. Este estado sólo lo devuelve el tipo de escaneo ACK (lo veremos más adelante).

open|filtered – closed|filtered: nmap no es capaz de definir si el puerto está abierto/cerrado o filtrado. Ocurre cuando los puertos abiertos no generan una respuesta.

Una sintaxis general simplificada de la orden sería:

user@machine:~$ nmap (opciones_escaneo) (máquina_a_escanear)

Aunque en función del tipo de escaneo, es posible que se requieran privilegios de superusuario.

Tipos de escaneo

Existen 13 tipos de escaneo, veamos algunos de ellos:

Escaneo TCP SYN: es el predeterminado y probablemente el más utilizado. También el más rápido y discreto, ya que no llega a completar una conexión TCP. Su funcionamiento consiste en enviar un paquete SYN y esperar una respuesta por parte del servidor: si se recibe un SYN/ACK el puerto está abierto (si lo recibe sin el flag ACK también lo considera así), si se recibe un RST (reset) está cerrado y si no se recibe respuesta tras varios intentos se considera filtrado.

Comando:

root@machine:~# nmap -sS (máquina)

Escaneo TCP connect: el predeterminado cuando no tenemos acceso root y por tanto no podemos enviar paquetes en crudo. Nmap solicita al sistema que establezca una conexión con la máquina objetivo a través del puerto elegido mediante una llamada de tipo connect. Se trata de una opción menos eficiente que TCP SYN, ya que requiere más tiempo y paquetes para obtener la misma información.

Comando:

user@machine:~$ nmap -sT (máquina)

Escaneo UDP: dado que el escaneo de puertos UDP es más lento y dificultoso que el de TCP, muchas veces se deja de lado su auditoría. Es un error, ya que tanto DNS (puerto 53), como SNMP (puertos 161/162) y DHCP (puertos 67/68) -servidor/cliente- corren sobre éste. El escaneo UDP funciona mediante el envío de un paquete UDP a los puertos seleccionados, de tal forma que si se devuelve un error “ICMP unreachable” el puerto se considera cerrado o filtrado (en función del código de error) mientras que si hay respuesta mediante un paquete UDP se considera abierto.

Comando:

root@machine:~# nmap -sU (máquina)

Escaneo SCTP INIT: este tipo de escaneo se establece como alternativa a los TCP y UDP y sería el equivalente a un escaneo TCP SYN en el ámbito SCTP. Se trata de un tipo de escaneo rápido y que distingue bien entre los estados abierto, cerrado y filtrado. Además, es muy poco intrusivo, ya que no completa la asociación STCP sino que envía un paquete INIT como si se pretendiera abrir una conexión y espera la respuesta: si recibe un INIT-ACK, el puerto está abierto, mientras que si recibe un ABORT el puerto está cerrado. En caso de no recibir respuesta tras varios intentos, el puerto se marca como filtrado.

Comando:

root@machine:~# nmap -sY (máquina)

Escaneo TCP personalizado:esta modalidad tiene como finalidad permitir que el usuario defina su análisis a la carta, especificando las TCP flags a utilizar (URG, ACK, PSH, RST, SYN, FIN) y el tipo de escaneo TCP (-sF, -sA).

Comando:

root@machine:~# nmap -sF/sA --scanflags URG

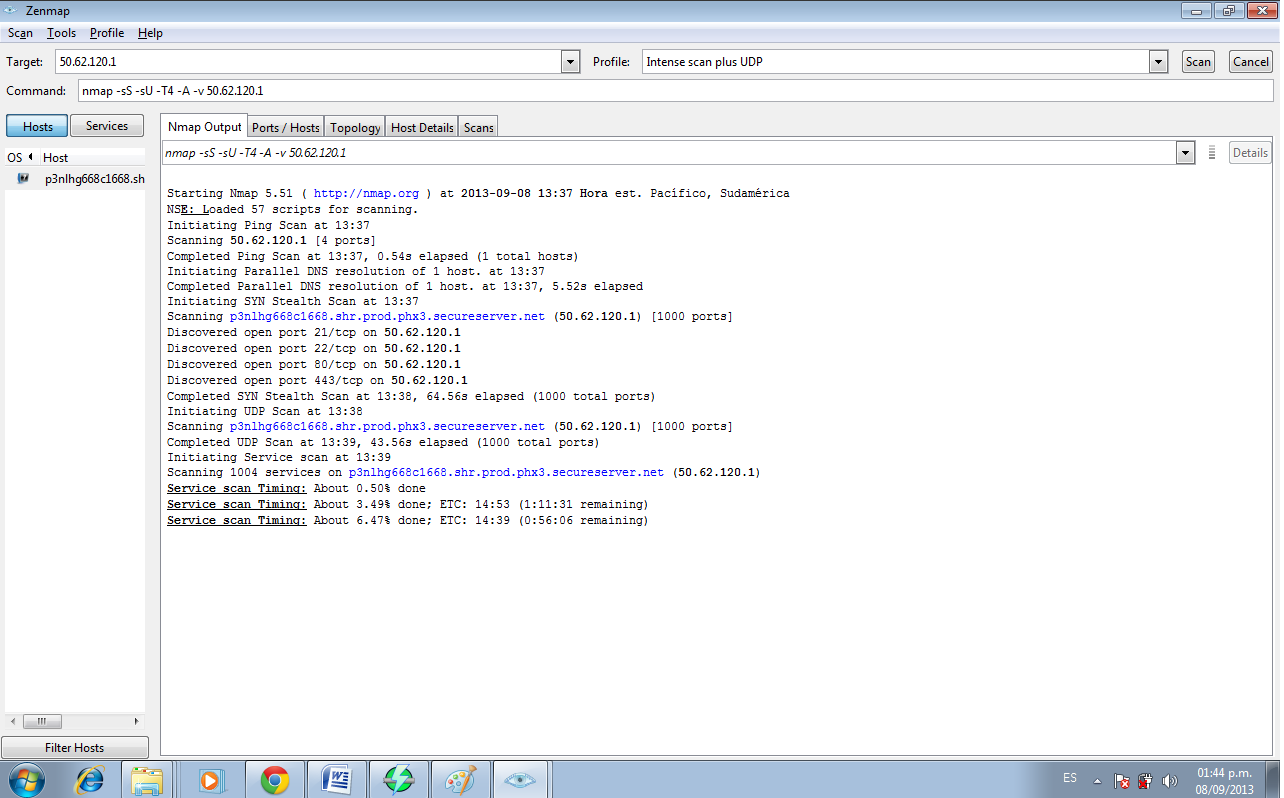

Aquí vemos la practica realizando la ejecución de comandos Nmap a la pagina de etigraf.

NETSCANTOOLS

NetScanTools LE es una herramienta de recolección de información de Internet para Windows que le ayuda a localizar información sobre una dirección IP, nombre de host, nombre de dominio, dirección de correo electrónico o URL.

Vemos

Vemos

.

SUPERSCAN

SuperScan es una potente aplicación muy útil y fácil de emplear que permite cambiar la IP del PC o computadora sin tener que reiniciar el módem o router.

SuperScan, programa para cambiar la IP

Existen muchos otros programas que ofrecen la misma función de cambiar la IP, pero el inconveniente es que son mucho más dificultosos de emplear. En cambio, SuperScan, permite realizar esta interesante tarea de forma bastante eficaz en un periodo corto de tiempo. Debemos recordar que la IP es aquél número que identifica un dispositivo en red, en este caso un PC o computadora.

Pero, ¿qué utilidad nos ofrece cambiar la IP? Cambiar la IP del router o módem es muy útil para todos aquellos usuarios que realizan descargas a través de programas como jDownloader desde servidores tan conocidos y empleados como Megaupload y Rapidshare, entre otros, ya que al cambiar de IP no es necesario esperar ese angustioso tiempo de espera entre descarga de archivos. Aunque es necesario recalcar que SuperScan sólo es eficaz si previamente tenemos contratado que nuestro proveedor de internet nos ofrezca la posibilidad de tener IP dinámica (cambio de IP) en lugar de IP estática (siempre misma IP).

Con SuperScan podremos cambiar la dirección IP de forma muy sencilla. Tendremos la posibilidad de elegir una serie de diferentes direcciones IP disponibles. Además este completo software también permite escanear qué puertos están abiertos y medición de velocidad de resolución de las DNS.

0 comentarios:

Publicar un comentario